ROMA – Il Servizio della Polizia Postale e delle Comunicazioni, in queste ore, sta vigilando con particolare attenzione, alla ricerca delle minacce informatiche disseminate su tutta la rete, che sfruttano il momento di comprensibile disorientamento e fragilità nella cittadinanza, conseguente alla diffusione del COVID-19.

Fin all’alba della diffusione dell’epidemia dagli inizi di febbraio, , il CNAIPIC – Centro Nazionale Anticrimine informatico per la protezione delle Infrastrutture critiche della Polizia Postale ha rilevato e segnalato una campagna di false email, apparentemente provenienti da un centro medico e redatte in lingua giapponese, le quali, con il pretesto di fornire falsi aggiornamenti sullo stato di avanzamento della diffusione del virus, invitavano ad aprire un allegato malevolo – apparentemente un documento Microsoft Office – contenente un pericoloso virus il quale, una volta installato, mirava ad impossessarsi delle credenziali bancarie e dei dati personali della vittima.

Subito dopo, è sempre un allegato malevolo ad una finta email, che si presentava stavolta come un file “zip” contente documenti excel, a rappresentare il veicolo per la diffusione di un temibilissimo virus di tipo RAT, chiamato “Pallax”. A seguito dell’inconsapevole click da parte l’ignara vittima sull’allegato malevolo, questo pericoloso virus (venduto per pochi dollari negli ambienti più nascosti del darkweb fin dal 2019), si installa rapidamente, consentendo agli hacker di assumere il pieno controllo del computer, smartphone o tablet attaccato, spiando i comportamenti della vittima, rubando dati sensibili e credenziali riservate, nonché, addirittura, assumendo il controllo della macchina attaccata in maniera assolutamente “invisibile”.

Sempre un virus RAT dal simile funzionamento, è stato individuato dagli esperti della Postale nascosto dietro un file chiamato CoronaVirusSafetyMeasures_pdf, il quale gioca ancora una volta, sullo stato di agitazione emotiva in chi lo riceve – riesce una volta installatosi ad assumere il controllo del dispositivo infettato, trasformandolo all’insaputa della vittima in un computer zombie, gestito da remoto da un computer principale, che gli esperti del CNAIPIC stanno individuando, ed utilizzato per l’effettuazione di successivi attacchi informatici in tutto il mondo.

La settimana scorsa, è stata la volta di una nuova campagna di frodi informatiche diffusasi attraverso email apparentemente provenienti da importanti istituti bancari, la quale, nascondendosi dietro ad una falsa informativa per la tutela della propria clientela, inviata agli ignari consumatori ad accedere ad un servizio online, dal quale si sarebbe potuta leggere una presunta “comunicazione urgente” relativa allo stato di allerta per il Coronavirus.

In realtà, gli ignari utenti venivano reindirizzati ad un sito di phishing, cioè un clone realizzato apparentemente identico a quello della banca, dove si viene invitati a digitare le proprie credenziali per l’accesso ai servizi di home banking, dati che venivano, invece, carpiti dai pericolosi hackers ed utilizzati per svuotare successivamente i conti correnti.

Gli investigatori ed analisti informatici della Polizia Postale hanno intercettato una campagna di frodi informatiche veicolata attraverso l’inoltro di email a firma di una tale dott.ssa Penelope Marchetti, presunta “esperta” dell’Organizzazione Mondiale della Sanità in Italia.

I falsi messaggi di posta elettronica, dal linguaggio professionale ed assolutamente credibile, invitavano le vittime ad aprire un allegato infetto, contenente presunte precauzioni per evitare l’infezione da Coronavirus. Il malware, cioè il virus contenuto nel documento è della famiglia “Ostap” e viene nascosto in un archivio javascript. L’infezione mira a carpire i dati sensibili dell’ignaro utilizzatore del computer vittima per inoltrarli agli autori della frode informatica.

L’invito della Polizia Postale è di diffidare da questi e da simili messaggi, evitando accuratamente di aprire gli allegati che essi contengono. Per ogni utile informazione, la Polizia di Stato mette a disposizione il proprio “commissariato virtuale”, raggiungibile all’indirizzo www.commissariatodips.it.

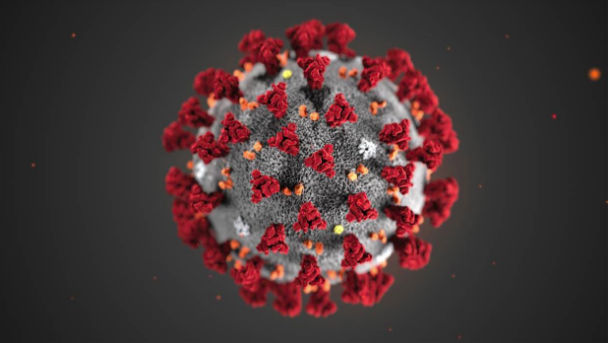

Il coronavirus viene usato come esca dai criminali informatici con alcuni video che si presentano come documenti utili su come proteggersi dal Coronavirus in realtà, sono file in grado di distruggere, bloccare, modificare o copiare i dati degli utenti, oltre ad interferire con il funzionamento dei computer o delle reti dei dispositivi.

Le tecnologie di rilevamento della società di sicurezza informatica Kaspersky hanno infatti individuato dei file dannosi che si presentavano come documenti relativi al virus e alle istruzioni su come proteggersi. I file dannosi scoperti si presentavano sotto forma di file pdf, mp4 e docx. “Finora abbiamo osservato solo 10 file unici ma, come spesso succede con argomenti di interesse generale, prevediamo che questa tendenza possa crescere – dichiara Anton Ivanov di Kaspersky – Tenuto conto che si tratta di un tema che sta generando grande preoccupazione tra le persone di tutto il mondo, siamo certi che rileveremo sempre più malware che si nascondono dietro a documenti falsi sulla diffusione del coronavirus”.

Per evitare di cadere vittima di programmi malevoli nascosti in documenti con contenuti apparentemente esclusivi, Kaspersky raccomanda di evitare i link sospetti che promettono di offrire contenuti esclusivi e di informarsi tramite fonti affidabili e legittime. Ma anche di controllare l’estensione del file scaricato, i file di documenti e video non devono essere in formato .exe o .lnk, precisa la società di sicurezza.