di REDAZIONE CRONACHE

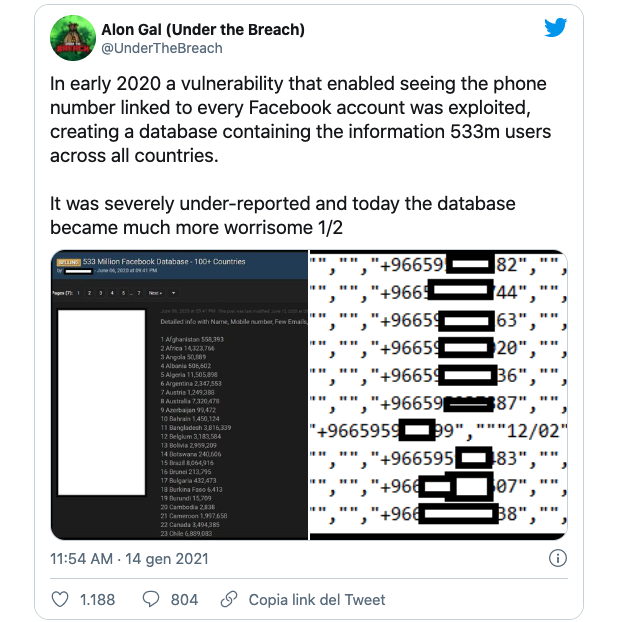

Alcuni giorni fa un ricercatore israeliano ha rivelato l’esistenza di 533 milioni di profili Facebook in vendita in un forum di hacker. Per l’Italia sono censite 35.677.338 utenze ma vi sono altre 108 nazioni elencate nella raccolta. Dall’India a Panama passando per l’Arabia Saudita, ogni paese ha i suoi numeri vicino: 5 milioni di olandesi, 3 milioni di palestinesi, 8.064.916 brasiliani e così via.

Per ogni profilo vengono indicati nome, numero di telefono, email, relazione sentimentale, posizione lavorativa e appartenenza a gruppi Facebook. Nel database italiano grande 12 GB di dati testuali violati, compaiono molti politici fra i quali la sindaca di Roma Capitale Virginia Raggi, consulenti finanziari, avvocati, giornalisti e manager dei maggiori gruppi editoriali, dalla RAI e RCS, anche del gruppo editoriale Gedi a cui fanno riferimento i quotidiani LA STAMPA, LA REPUBBLICA.

Secondo il ricercatore Alon Gal che ne ha segnalato su Twitter la compravendita in corso all’inizio del 2020 sarebbe stata sfruttata per metterli insieme una vulnerabilità che consentiva di vedere il numero di telefono collegato a ogni account Facebook, creando poi un database contenente le informazioni di 533 milioni di utenti in tutti i paesi.

Facebook ha dichiarato in seguito alla rivista Motherboard che i dati si riferiscono a una vulnerabilità che la società ha risolto nell’agosto 2019, riferendosi probabilmente a una differente compilation. Prima di quella data il social aveva incoraggiato gli utenti a fornire il proprio numero telefonico per aumentarne la sicurezza. E oggi è possibile usare il numero di telefono al posto dell’email per autenticarsi nella piattaforma social. Il database potrebbe essere il risultato dell’addizione di uno già esistente, che conterebbe 370 milioni di record.

Secondo i dati di un rapporto di Clario azienda di cybersecurity, Facebook possiede il 70,59% di tutti i dati che un’azienda può raccogliere legalmente su ciascuno di noi. Anche Instagram, sempre di proprietà di Facebook, raccoglie il 58,82% di tutti i dati disponibili. Ecco perché la vendita dei nostri profili online dovrebbe preoccuparci.

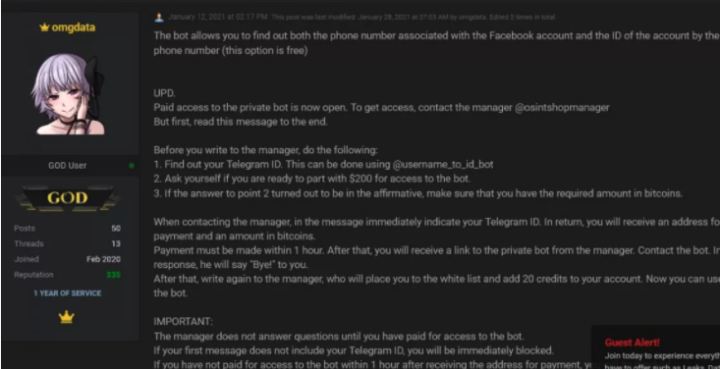

Ma il fatto più pericoloso è che il ladro del database digitale ha creato un bot di Telegram a pagamento per interrogarlo, consentendo a chiunque di trovare i numeri di telefono collegati agli account Facebook. Secondo il ricercatore israeliano Gal – contattato dai colleghi del quotidiano La Repubblica ai quali non ha voluto fornire ulteriori dichiarazioni – al momento del lancio, il bot di Telegram consentiva ai richiedenti di inserire un numero di telefono per ricevere l’ID Facebook dell’utente corrispondente e viceversa.

I risultati iniziali del bot venivano oscurati, ma gli utenti potevano acquistare crediti per rivelare il numero di telefono completo. Un credito era di 20 dollari, ma i prezzi arrivavano fino a 5.000 dollari per 10.000 crediti. Facebook sostiene di aver testato anche il bot stesso rispetto a dati più recenti e che il bot non ha restituito alcun risultato. Lo scorso 27 gennaio gli amministratori di Telegram hanno “bannato” il bot incriminato. Ma l’offerente ha dichiarato nello stesso forum: “ne sto facendo uno privato per gli utenti paganti. Scrivetemi in privato se siete interessati“.

Entrambi gli indirizzi sia del bot scoperto da Gal che il link per scaricare il dump completo (la copia dei dati) da 370 milioni di record al momento non sono più presenti sulla piattaforma dove campeggiano alcuni tra i maggiori “databreach” degli ultimi anni, da Vodafone a Mashable fino ai dati degli elettori di molti stati americani.

Anche se al momento il dump dei dati di Facebook e il “bot” sembrano non essere più raggiungibili, è facile che i dati in esso contenuti siano finiti negli hard disk di delinquenti e malfattori, ma anche di concorrenti sleali, investigatori privati, addetti al recupero crediti, spioni di stato. E tutto questo ha ovviamente un enorme impatto sulla privacy. Vediamo perché.

E’ naturale che molti vogliano tenere riservato il proprio numero di telefono per evitare seccatori, minacce o scherzi di cattivo gusto, nella logica degli attacchi basati sull’ ingegneria sociale (social engineering), ogni dato che consente di risalire a un altro è un piccolo passo nella direzione della profilazione della vittima, di truffe mirate e del furto della sua identità digitale.

E’ possibile ricostruire la sintassi dell’indirizzo email del luogo dove uno lavora, con nome, cognome e luogo di lavoro . Inaffi, avendo conoscenza dell’email di una persona è possibile realizzare delle campagne di “phishing” o “SMSishing” mirate. Una campagna mirata sarà più utile agli hackers per farci cliccare sul link infetto o fraudolento conoscendo la tua data di nascita per farti credere che “Ti stiamo consegnando un pacco per il tuo compleanno.”

Se qualcuno ha la vostra email ed è interessato alla tua attività ad esempio di avvocato, giornalista, magistrato, parlamentare, quindi capace di poter pagare un riscatto per mantenere segrete le informazioni che ti riguardano, posso andare su un sito di dataleak (“dati trapelati”) come ad esempio “Have I been Pwned!” ed associare la tua email a una password già rubata. Se provate e trovate la vostra email, cambiate subito la vostra password.

Complice la cattiva abitudine di usare sempre la stessa email e la stessa password (fenomeno noto come “password reuse“) per servizi diversi, da Amazon a Facebook a LinkedIn, è possibile fare due cose in questo caso: innanzitutto entrare nel profilo della vittima, modificare login e password così estromettendo il legittimo proprietario dal suo account; la seconda è entrare nel profilo, accedere ai dati privati, “rimanere in ascolto” ed usarli per altre attività illecite.

Se qualcuna entra nella vostra casella di posta elettronica ovviamente avrò accesso alla corrispondenza e quindi ai segreti della vostra vita perché ormai tutto usano l’email per fare di tutto: dallo scaricare l’App per la dieta, allo scegliere percorsi sportivi, monitorare lo stato di salute e autenticare la nostra identità. Con la email e la password è possibile sostituirsi al fornitore a cui l’ufficio acquisti deve pagare una fattura e magari fornirgli un altro conto corrente bancario da usare per truffarlo.

Operazione analoga si può effettuare col telefono. Ad esempio quando contattiamo il nostro operatore di servizi telefonici che vi fornisce la connessione Internet, dicendogli che non riusciamo ad accedere al telefonino, che magari è stato rubato alla vittima di cui conosciamo il nome, dicendogli che abbiamo bisogno del “Codice Puk” di sblocco. Infatti basterà fornire alcuni elementi anagrafici che sono stati estratti dal database rubato o che sono stati raccolti nel tempo.

Ancora più grave per lo sim swapping, lo scambio di sim potremmo usare nome, cognome, data di nascita, email e telefono , cioè in sintesi, la clonazione di un numero di telefono altrui. Basta mandare un prestanome presso un qualsiasi rivenditore di servizi telefonici, e dichiarare di aver perso portafogli e telefono, comprarne uno nuovo e chiedere un duplicato della carta sim dimostrando dopo il furto di credenziali di sapere rispondere a tutte le domande sulla nostra anagrafica perché le conosce già.

A quel punto possiamo contattare la rete di rapporti del malcapitato proprietario del numero che abbiamo preso in ostaggio e mandare messaggi via sms, WhatsApp o altro, per agire al posto vostro, facendosi mandare i pacchi postali a un altro indirizzo, richiedere un pagamento urgente, provando a imbrogliare la banca online.

Secondo il CertFin, il consorzio per la prevenzione del crimine informatico, “è un processo complesso e costoso. Per frodare le banche ad esempio bisogna costruire un profilo preciso del target con cui chiamare la banca, farsi ridare le password e poi ottenere una nuova sim per generare la one-time-password col telefono“. Motivo per cui ha progettato con gli operatori telefonici un servizio che blocca le operazioni sospette associate a una sim cambiata da pochi giorni.